Техника - молодёжи 1971-08, страница 43

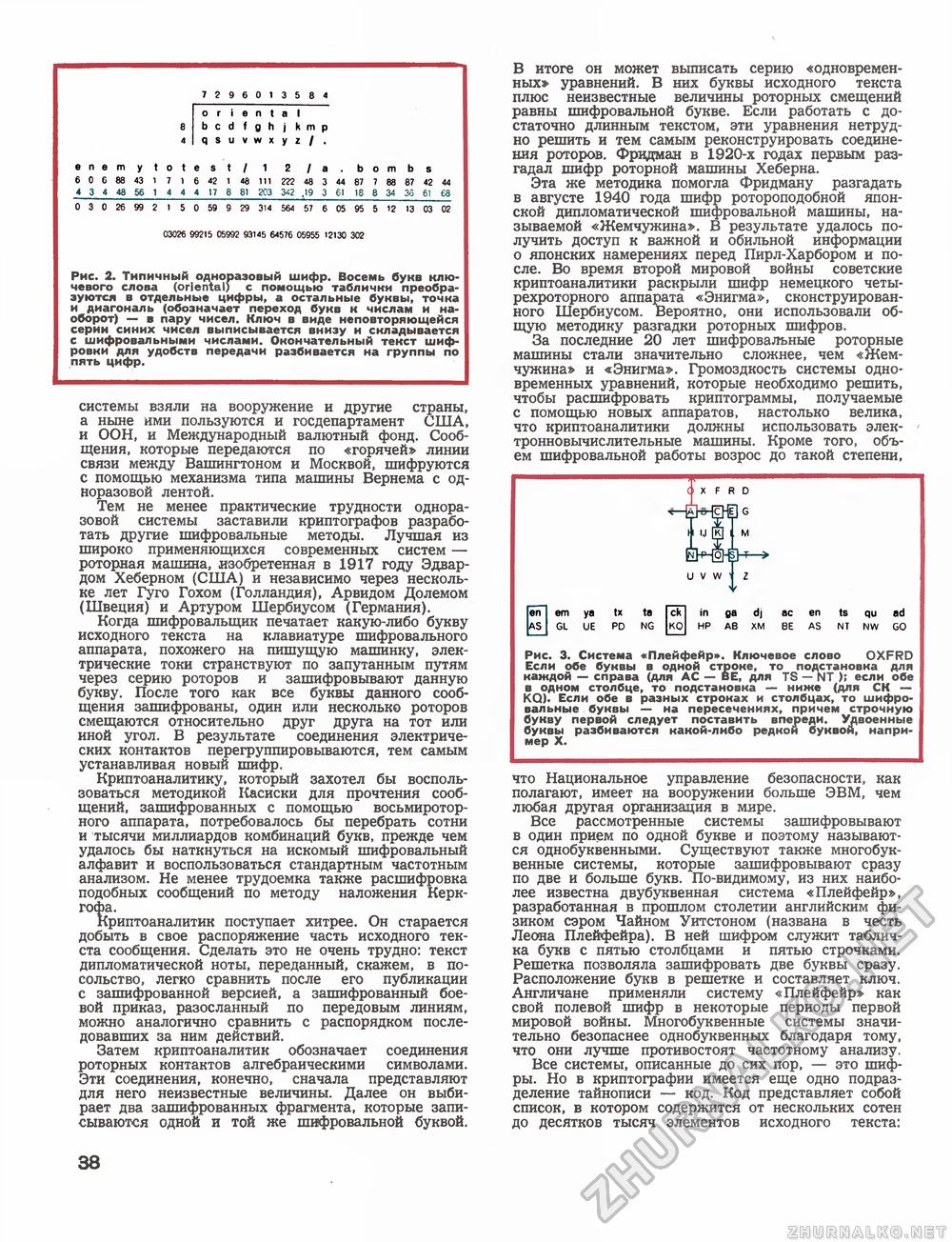

7296013584 oriental 8 bcdfghjkmp 4 qsuvwxy z / . enemytotest/ 1 2 / a. bombs 6 0 6 88 43 1 7 1 6 42 1 48 111 222 48 3 44 87 7 88 87 42 44 4 3 4 48 56 1 4 4 4 17 8 81 203 342 .19 3 61 18 8 34 36 61 68 0 3 0 26 99 2 1 5 0 59 9 29 314 564 57 6 05 95 5 12 13 03 02 03026 99215 05992 93145 64576 05955 12130 302 Рис. 2. Типичный одноразовый шифр. Восемь букв ключевого слова (oriental) с помощью таблички преобразуются в отдельные цифры, а остальные буквы, точка и диагональ (обозначает переход букв к числам и наоборот) — в пару чисел. Ключ в виде неповторяющейся серии синих чисел выписывается внизу и складывается с шифровальными числами. Окончательный текст шифровки для удобств передачи разбивается на группы по пять цифр. системы взяли на вооружение и другие страны, а ныне ими пользуются и госдепартамент США, и ООН, и Международный валютный фонд. Сообщения, которые передаются по «горячей» линии связи между Вашингтоном и Москвой, шифруются с помощью механизма типа машины Вернема с одноразовой лентой. Тем не менее практические трудности одноразовой системы заставили криптографов разработать другие шифровальные методы. Лучшая из широко применяющихся современных систем — роторная машина, изобретенная в 1917 году Эдвардом Хеберном (США) и независимо через несколь-ке лет Гуго Гохом (Голландия), Арвидом Долемом (Швеция) и Артуром Шербиусом (Германия). Когда шифровальщик печатает какую-либо букву исходного текста на клавиатуре шифровального аппарата, похожего на пишущую машинку, электрические токи странствуют по запутанным путям через серию роторов и зашифровывают данную букву. После того как все буквы данного сообщения зашифрованы, один или несколько роторов смещаются относительно друг друга на тот или иной угол. В результате соединения электрических контактов перегруппировываются, тем самым устанавливая новый шифр. Криптоаналитику, который захотел бы воспользоваться методикой Касиски для прочтения сообщений, зашифрованных с помощью восьмиротор-ного аппарата, потребовалось бы перебрать сотни и тысячи миллиардов комбинаций букв, прежде чем удалось бы наткнуться на искомый шифровальный алфавит и воспользоваться стандартным частотным анализом. Не менее трудоемка также расшифровка подобных сообщений по методу наложения Керк-гофа. Криптоаналитик поступает хитрее. Он старается добыть в свое распоряжение часть исходного текста сообщения. Сделать это не очень трудно: текст дипломатической ноты, переданный, скажем, в посольство, легко сравнить после его публикации с зашифрованной версией, а зашифрованный боевой приказ, разосланный по передовым линиям, можно аналогично сравнить с распорядком последовавших за ним действий. Затем криптоаналитик обозначает соединения роторных контактов алгебраическими символами. Эти соединения, конечно, сначала представляют для него неизвестные величины. Далее он выбирает два зашифрованных фрагмента, которые записываются одной и той же шифровальной буквой. В итоге он может выписать серию «одновременных» уравнений. В них буквы исходного текста плюс неизвестные величины роторных смещений равны шифровальной букве. Если работать с достаточно длинным текстом, эти уравнения нетрудно решить и тем самым реконструировать соединения роторов. Фридман в 1920-х годах первым разгадал шифр роторной машины Хеберна. Эта же методика помогла Фридману разгадать в августе 1940 года шифр ротороподобной японской дипломатической шифровальной машины, называемой «Жемчужина». В результате удалось получить доступ к важной и обильной информации о японских намерениях перед Пирл-Харбором и после. Во время второй мировой войны советские криптоаналитики раскрыли шифр немецкого четы-рехроторного аппарата «Энигма», сконструированного Шербиусом. Вероятно, они использовали общую методику разгадки роторных шифров. За последние 20 лет шифровальные роторные машины стали значительно сложнее, чем «Жемчужина» и «Энигма». Громоздкость системы одновременных уравнений, которые необходимо решить, чтобы расшифровать криптограммы, получаемые с помощью новых аппаратов, настолько велика, что криптоаналитики должны использовать элек-тронновычислительные машины. Кроме того, объем шифровальной работы возрос до такой степени, что Национальное управление безопасности, как полагают, имеет на вооружении больше ЭВМ, чем любая другая организация в мире. Все рассмотренные системы зашифровывают в один прием по одной букве и поэтому называются однобуквенными. Существуют также многобуквенные системы, которые зашифровывают сразу по две и больше букв. По-видимому, из них наиболее известна двубуквенная система «Плейфейр», разработанная в прошлом столетии английским физиком сэром Чайном Уитстоном (названа в честь Леона Плейфейра). В ней шифром служит табличка букв с пятью столбцами и пятью строчками. Решетка позволяла зашифровать две буквы сразу. Расположение букв в решетке и составляет ключ. Англичане применяли систему «Плейфейр» как свой полевой шифр в некоторые периоды первой мировой войны. Многобуквенные системы значительно безопаснее однобуквенных благодаря тому, что они лучше противостоят частотному анализу. Все системы, описанные до сих пор, — это шифры. Но в криптографии имеется еще одно подразделение тайнописи — код. Код представляет собой список, в котором содержится от нескольких сотен до десятков тысяч элементов исходного текста: em уа tx ta Gl UE PD NG in ga dj ac en ts qu ad HP AB XM BE AS NT NW GO Рис. 3. Система «Плейфейр». Ключевое слово OXFRD Если обе буквы в одной строке, то подстановка для каждой — справа (для АС — BE, для TS — NT ); если обе в одном столбце, то подстановка — ниже (для СК — KQ). Если обе в разных строках и столбцах, то шифровальные буквы — на пересечениях, причем строчную букву первой следует поставить впереди. Удвоенные буквы разбиваются какой-либо редкой буквой, например X. 38 |